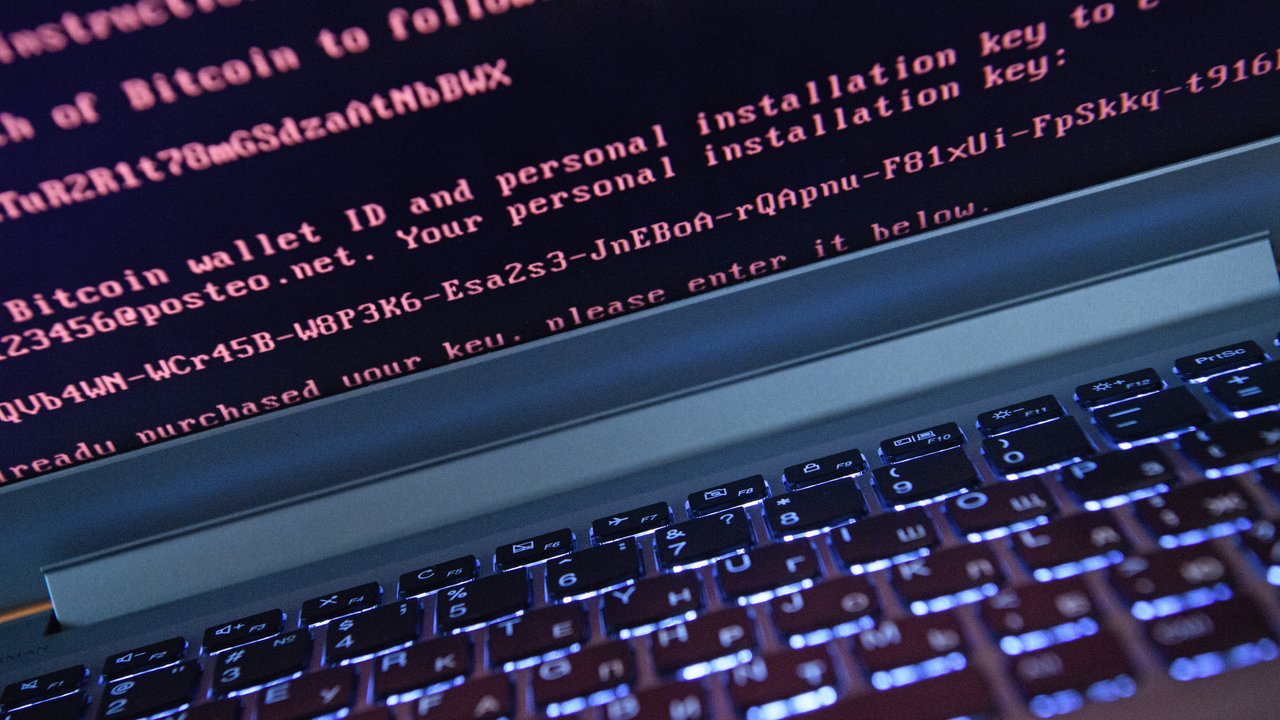

偽りの安心感: ランサムウェアの軽減に関するよくある誤解

properties.trackTitle

properties.trackSubtitle

世界中の企業が経験してきたランサムウェア攻撃の頻度と深刻度は増大しており、保険業界並びに一般の社会においても、大きな関心を集めています。 Munich Reでは、2000年頃よりサイバーリスクを取扱っており、その結果得られた専門知識と継続的な投資により、ランサムウェア攻撃の「イノベーション」を特定し、学んだ教訓を生かし、エクスポージャーを低減するための効果的なリスク軽減ステップを開発することが可能です。

ランサムウェア被害が起こる前の状況から学ぶ教訓

最新のウイルス対策ソフトを導入している。だからランサムウェア攻撃からも保護されている。

ウィルス対策ソフトは、エンドポイントにダウンロードされた悪意のあるファイルやドキュメントを検出できる重要なセキュリティコントロールですが、これらのウィルス対策ソフトは抜け道があるのです。スキャン技術の限界が、攻撃者によってしばしば利用されるということを考慮するのは重要です。つまり、攻撃者は悪意あるファイルが認識されないように、ファイルを難読化するのです。攻撃は毎回新しい方法で隠匿されるため、ウィルス対策ソフトがその攻撃に対応するまでに遅れが生まれ、それが攻撃者に格好のチャンスを与えているのです。

もう1つのよく見落とされるリスクは、ウィルス対策ソフトが悪意あるコンテンツしかスキャンしないということです。十分高い権限を獲得した攻撃者は、スキャナを無効にすることができます。この理由から、挙動ベースのエンドポイント監視システムは、あらゆる不審な挙動についてエンドポイント全体を監視します。例えば、ユーザーが予期しないコマンドを実行しようとしたり、異常なハイリスクのプログラムを使おうとしたりすると、監視システムはこれらの行動を禁止し、潜在的な侵入工作に対して注意を向けさせます。

多要素認証 (MFA)を導入しているので、ランサムウェア攻撃に対する強い保護メカニズムを持っている

(自動)ソフトウェア更新手順があるので、ランサムウェア攻撃の対象となるかもしれない脆弱性から保護されている

企業のネットワークに認証なしで攻撃者のアクセスを許すソフトウェアの脆弱性は、深刻な脅威であり、しばしばランサムウェア攻撃成功の第一歩となります。例えば、VPNエンドポイントの「認証バイパスの脆弱性」は、 MFA ソリューションの抜け道となる場合があります。当然ながら、タイムリーなパッチの実施が非常に重要ですが、話はこれだけでは終わりません。

脆弱性を軽減するための最初のパッチ処理が必要ですし、また、深刻な脆弱性が公開されたものの、ベンダーによるソフトウェアのパッチが間に合わないという状況も考慮しなければなりません。2019年の 「Citrix製品の脆弱性」 を例にとってみましょう。この脆弱性は報告があってからパッチが利用できるようになるまで何度も利用されました。このような状況では、社内での当初の監視とマニュアル作業での軽減手段が極めて重要であり、公式パッチだけに頼るべきではありません。

ランサムウェアの被害が起った後の状況から学ぶ教訓

バックアップのソリューションがある。だから、ランサムウェア攻撃にあっても大丈夫。

良いバックアップ戦略は、どの災害復旧計画でも必要不可欠な構成要素として定期的にテストされており、ランサムウェア攻撃事案に対しても重要です。しかし、非常に重要なことは、攻撃者がバックアップを暗号化したり、別の悪意あるトリガーを植え付ける可能性がゼロであることです。不正侵入のリスクを軽減するため、バックアップとストレージシステムはハード化し、企業ネットワークから切り離されていなければなりません。ランサムウェアのグループは、企業のバックアップを積極的に探しますが、これは、バックウェアをロックしてしまえば、交渉が有利になるからです。

バックアップは、攻撃者がいわゆる「時限爆弾」という追加の悪意あるファイルを植え付けることで不正侵入されることがあります。このファイルは後に、最初のリカバリの後で実行されるのです。この理由から、リカバリ後の徹底調査、あるいは代替として、バックアップが決して変更されていないことの検証が強く推奨されます。

災害復旧計画を導入している。したがって、ランサムウェア攻撃に対しては準備できている。

身代金を払えばデータは戻ってくる。

身代金を支払えば、暗号化されたデータにアクセスできるようになるかもしれませんが、それが常に根本的な問題の解決になるとは限りません。身代金を支払うときには、多くの不確定要素が関与します。例えば、攻撃者に支払った後で、被害者が「完全に機能する」キーを受け取る保証はありません。

さらに、このような大量のデータを復号するためにかかる時間のため、ビジネスが何日も、あるいは数週間もオフラインになる可能性があります。さらに悪いことに、すべてのデータを復号し、修正データとシステムを同期した後で、同じハッカーがシステムの未解決の脆弱性や開かれたままのバックドアにより再度攻撃を仕掛けてくるかもしれないのです。

結論

これらの例は、情報化社会において100% のセキュリティはなく、企業による入念な行動計画があっても、脆弱性や見落とされたリスクの犠牲となり得ることを強調しています。個々の管理は誤りを免れることができません。これは、リスクに基づく複数階層による情報セキュリティ構造が必要であることを意味しています。

Munich Reのサイバー部門は、引受、集積リスク、事故管理といった従来の保険の専門知見に加え、サイバーセキュリティの技術的知識を持つ、専門家に対しても多くの投資をして参りました。

この市場を牽引する専門知識を活用し、弊社は、顧客毎に個別の事情に合わせた最良のサイバー(保険)ソリューションを保証します。これらのソリューションは、最新事情に合わせた保険約款開発から、業界最高レベルのリスクアセスメント、保険料算定、集積リスクモデリング等、多岐に亘ります。また、一流のサイバーセキュリティサービス業者のネットワークへのアクセスを提供します。これを行うことで、弊社は持続可能で成長を続けるサイバー保険市場に貢献します。これは、常に変化するサイバーリスクと脅威に対する抵抗力を持つデジタルの未来にとって不可欠です。弊社は総合的なアプローチによりクライアントの各セグメント、各支社に対してサイバーリスクに取り組んでいます。詳細につきましては弊社までお問い合わせください。

Munich Re 専門家

/Marshall-Timothy.jpg)

/Hauner-Michael.JPG/_jcr_content/renditions/original.image_file.120.120.file/Hauner-Michael.jpg)